前回のブログでインシデント発生に備え普段から実施すべきことを、システム面の対策と人的対策、それぞれご紹介しました。今回のブログでは、もう少し深堀して特定の攻撃に対する備えをご紹介するとともに、このテーマの総まとめとしてインシデント対応のフローについてざっくりまとめます。

前回のブログをまだ読んでいない、という方は是非下記の記事も読んでみてください。

特定の攻撃に対する対策

前回は大枠の対策をご紹介しましたが、特定の攻撃に対する詳細な対策について一般的なものをご紹介します。

a.マルウェア感染の対策

マルウェア感染の多くはメールとWeb経由となっていて、最近ではSNSからの感染もありますが、大半はWebを経由しての感染です。

従業員の皆さんには、これらの手口をセキュリティ教育にて理解して頂くことで感染率を大幅に低減させることができます。たとえば、実際に疑似的な攻撃メールを従業員に送付し、開封者にセキュリティ教育を実施する「メール訓練」などで、セキュリティ意識を高めることができます。

「ウイルス対策ソフトやOSの自動アップデートを邪魔しない」、「PCは業務以外に利用しない、PCに業務に不必要なUSBメモリを接続しない」など、セキュリティ教育にて周知して下さい。

またシステム面での対策としては、マルウェア感染による被害が組織内で拡散しにくくするため、「部署や役割によりネットワークを細分化する」、「ネットワーク間の通信を必要最小限に制限する」などの方法があります。日頃システムの面倒を見てもらっている業者やネットワーク事業者、およびセキュリティ対応業者と相談の上、貴組織に効果が見込めるものを実施下さい。

b.ランサムウェアの対策

ランサムウェアの対策は、「a.マルウェア感染の対策」同様にまず侵入されないようにするほか、侵入されて暗号化された場合を想定して、重要なファイルのバックアップを取っておく必要があります。

バックアップ先としては、バックアップ時にのみ接続する保存場所、外部接続のハードディスクおよび書き込み可能のメディアドライブ、等が望ましいです。PCから接続できるファイルサーバの中身も暗号化される危険性がありますので、ファイルサーバもバックアップを取る必要があります。

c.リスト攻撃の対策

従業員がパスワードの使い回しをしている場合、他所のシステムから漏洩したパスワードが悪用されると外部から組織内システムにアクセスされてしまう可能性があります。

- 従業員はパスワード管理ツールを使用してパスワードの管理を行ってください。覚えるのはパスワード管理ツールのパスワードのみで、その他のパスワードはパスワード管理ツールに任せましょう。

- 可能であれば多要素認証の仕組みを導入し、ID、PASS以外に指紋認証や顔認証、携帯端末認証などを活用しましょう。

インシデント対応フローまとめ

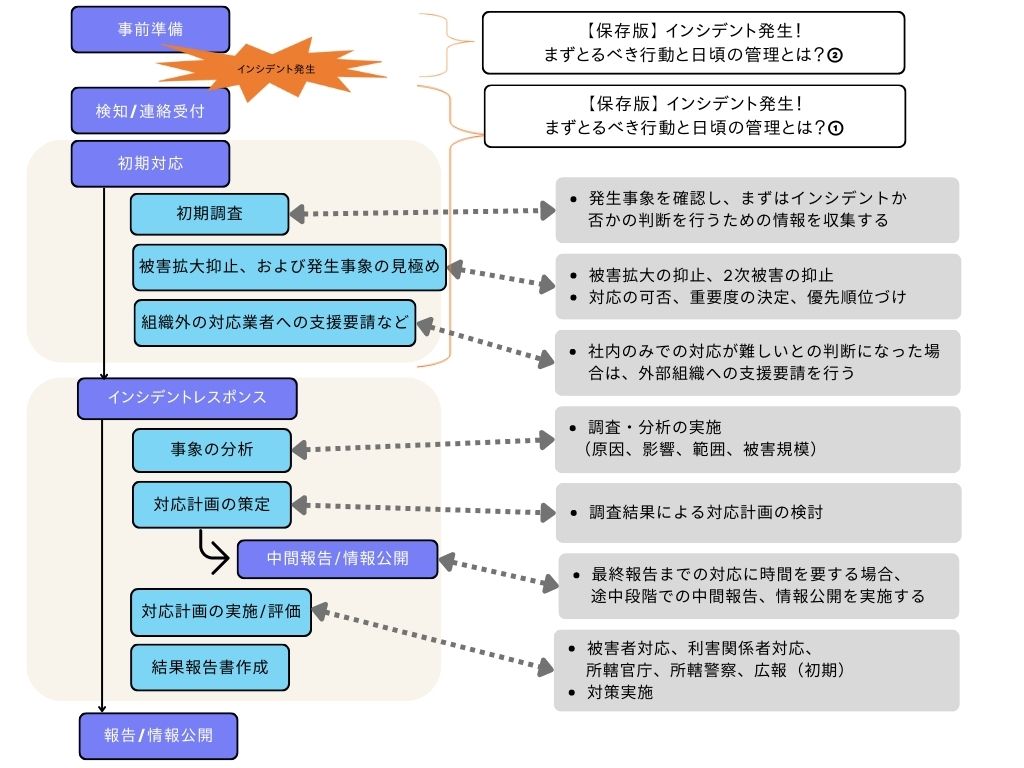

ブログシリーズの総まとめとして、インシデント対応の全体像を以下のフローに示します。

このフローでは、インシデントへの備えとして日頃から実施しておくべき事項を「事前準備」とし、インシデントを発見した際の「検知/連絡受付」から、「初期対応」にてインシデントであることを確認し、その後「インシデントレスポンス(セキュリティ事故対応)」を実施し、最終的に「報告/情報公開」するまでの全体の流れを示しています。

事前準備から報告/情報公開まで各フェーズにおいて実施すべき事項に関して、以下に補足します。

- (1)事前準備

-

日頃からインシデントに備えて「事前準備」を実施します。「事前準備」につきましては、前回のブログにてご紹介しておりますので、詳細はブログをご参照ください。

- (2)検知/連絡受付

-

監視の仕組みや事象を発見した窓口よりインシデント対応部署への「検知/連絡受付」を行い、インシデントの疑いのある事象について認知します。

- (3)初期対応

-

インシデントか否か、二次被害の有無などを判断するための情報を集約/調査し、被害拡大の抑止に努めます。「初期対応」につきましては、前々回のブログにご紹介しておりますので、詳細はブログをご参照ください。

- (4)インシデントレスポンス

-

事象の調査分析から原因、被害状況の把握を行い、対応計画を立てて、対策を実施します。最終報告までに時間がかかる場合は、利害関係者に中間報告を実施します。インシデントレスポンスの詳細な実施内容に関しては、インシデントの発生内容や発生環境等によって大きく異なり、ブログで詳細を網羅することは難しいため割愛させていただきます。セキュリティ対応業者の支援を受けながら実施いただくのがよいかと思います。

- (5)報告/情報公開

-

利害関係者に結果を報告します。必要に応じて報告内容を厳選し一般公開します。

被害の拡大や二次被害など社外の方にご迷惑をおかけする場合は、速やかに事故情報を公開する必要があります。緊急を要する場合は、情報が十分に集まらない段階であっても早い段階で初報を行うのが望ましいでしょう。事件の終息後にあらためて再発防止策や対策実施の経緯を含め報告してください。

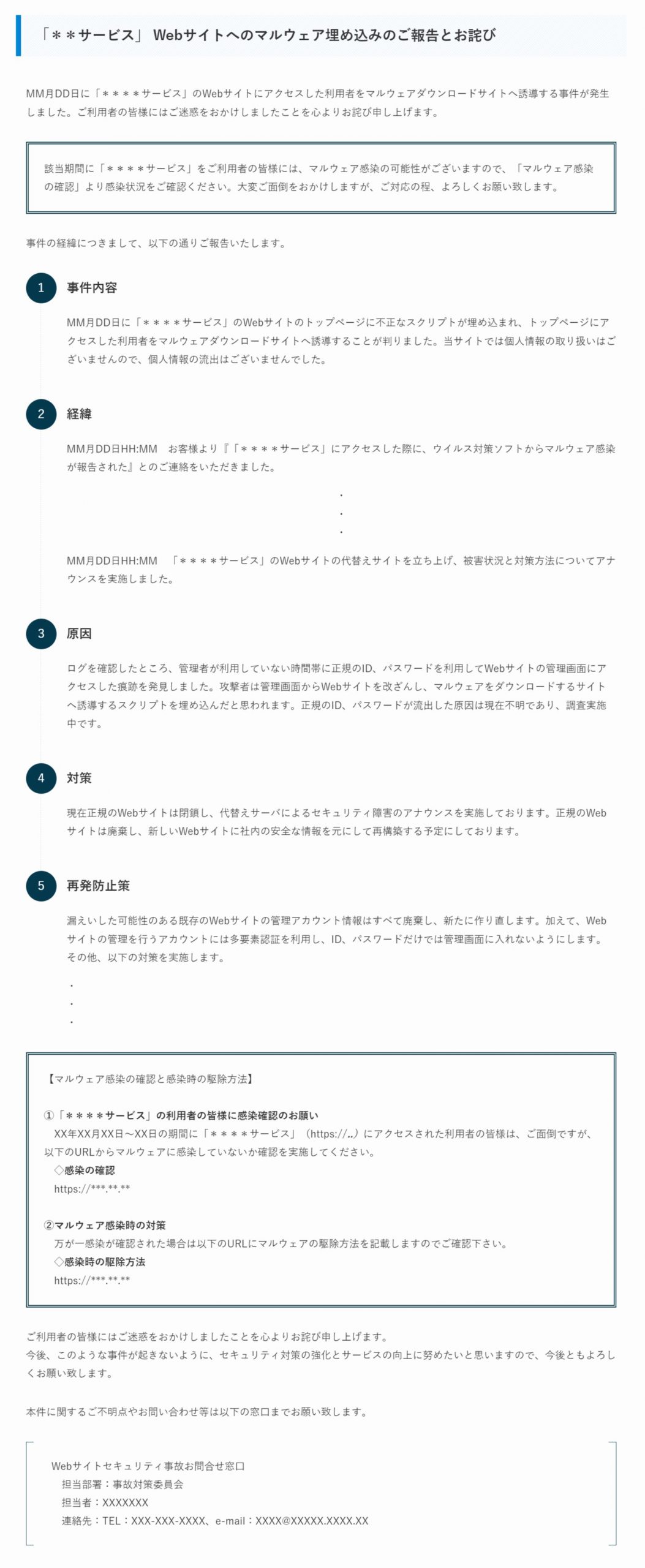

一般公開時のサンプルページを以下ご参考までに紹介します。

まとめ

今回のブログでは特定の攻撃に対する備えとインシデント対応のフローについてご紹介させていただきました。

外部専門組織への支援要請に関しまして、弊社でもいくつかご支援可能なサービスをご提供していますので最後に少し紹介させていただきます。

デジタルフォレンジック事前調査

インシデント発生時の打ち合わせを軽減し速やかに調査開始できるような事前準備を目的として、弊社がお客様環境などについて事前ヒアリングを行うサービスです。「事前準備」の一つとしてご検討ください。

デジタルフォレンジック事前調査サービスの詳細に関するブログを追加しております。宜しければご覧ください。

デジタルフォレンジック

「デジタルフォレンジック(フォレンジック調査)」は、インシデント収束後に対応方針の計画を目的として、インシデントの発生原因や情報漏えいの有無などの影響調査を実施するサービスです。「インシデントレスポンス」の一つとしてご検討ください。

インシデントレスポンス

「インシデントレスポンス(インシデント対応支援)」は、現在発生しているセキュリティ事故を収束させることを目的としたサービスです。「インシデントレスポンス」の一つとしてご検討ください。

上記のサービス以外にも、インシデント対応手順等のドキュメント作成や、組織のセキュリティ体制作りに関するご支援も可能ですので、よろしければお気軽にご相談ください。本ブログが読者の皆様のお役に立てますと幸いです。